乐鱼电子游戏网站推广合作方式_HTTPS - TLS 1.3 为何性能和安全性更高?

2008 年 8 月 TLS v1.2 发布,时隔 10 年,TLS v1.3 于 2018 年 8 月发布,在性能优化和安全性上作念了很大变嫌,同期为了幸免新条约带来的升级打破威尼斯人炸金花,TLS v1.3 也作念了兼容性解决,通过增多膨胀条约来复旧旧版块的客户端和奇迹器。

足球彩票app官网下载

TLS v1.2 复旧的加密套件许多,在兼容老版块上作念的很全,内部有些加密强度很弱和一些存在安全疏忽的算法很可能会被抨击者诓骗,为业务带来潜在的安全隐患。TLS v1.3 移除了这些不安全的加密算法,简化了加密套件,关于奇迹端执手历程中也减少了一些聘用。

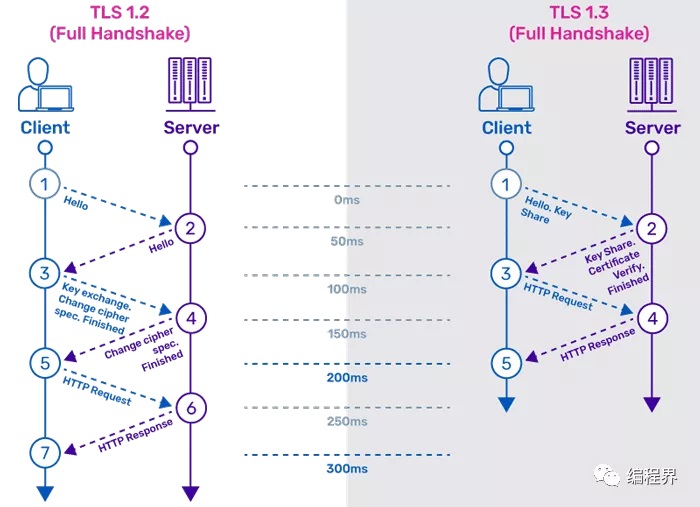

移除 MD5、SHA1 密码散列函数的复旧,保举使用 SHA2(举例,SHA-256)。 移除 RSA 及总共静态密钥(密钥协商不具有前向安全特质)。 溢出 RC4 流密码、DES 对称加密算法。 密钥协商时的椭圆弧线算法增多 https://www.wanweibaike.net/wiki-X25519 复旧。 复旧带 Poly1305音书考证码 的 ChaCha20 流加密算法,流加密亦然一种对称加密算法。 移除了 CBC 分组格式,TLS v1.3 对称加密仅复旧 AES GCM、AES CCM、ChaCha20**-**Poly1305 三种格式。 奇迹端 “Server Hello” 之后的音书王人会加密传输,因此惯例抓包分析就会有疑问为什么看不到文凭信息。 性能优化性能优化一个权贵的变化是简化了 TLS 执手阶段,由 TLS v1.2 的 2-RTT 责备为 1-RTT,同期在第一次建造流通明 TLS v1.3 还引入了 0-RTT 见解。

网站推广合作方式

起首 https://www.a10networks.com/wp-content/uploads/differences-between-tls-1.2-and-tls-1.3-full-handshake.png

威尼斯人炸金花

密钥协商在 TLS v1.2 中需要客户端/奇迹端两边交换就地数和奇迹器发送完文凭后,两边各自愿送 “Clent/Server Key Exchange” 消推辞换密钥协商所需参数信息。在安全性上,TLS v1.3 移除了许多不安全算法,简化了密码套件,当今已移除了 “Clent/Server Key Exchange” 音书,在客户端发送 “Client Hello” 音书时在膨胀条约里佩带复旧的椭圆弧线称号、临时公钥、签名信息。奇迹器收到音书后,在 “Server Hello” 音书中告诉客户端聘用的密钥协商参数,由此可少了一次音书走动(1-RTT)。

心跳 Client Server Key ^ ClientHello Exch | + key_share* | + signature_algorithms* | + psk_key_exchange_modes* v + pre_shared_key* --------> ServerHello ^ Key + key_share* | Exch + pre_shared_key* v {EncryptedExtensions} ^ Server {CertificateRequest*} v Params {Certificate*} ^ {CertificateVerify*} | Auth {Finished} v <-------- [Application Data*] ^ {Certificate*} Auth | {CertificateVerify*} v {Finished} --------> [Application Data] <-------> [Application Data] The basic full TLS handshake

当造访之前造访过的站点时,客户端不错通过诓骗先前会话中的 预分享密钥 (PSK) 将第一条音书上的数据发送到奇迹器,兑现 “零走动时辰(0-RTT)”。

Client Server ClientHello + early_data + key_share* + psk_key_exchange_modes + pre_shared_key (Application Data*) --------> ServerHello + pre_shared_key + key_share* {EncryptedExtensions} + early_data* {Finished} <-------- [Application Data*] (EndOfEarlyData) {Finished} --------> [Application Data] <-------> [Application Data] Message Flow for a 0-RTT Handshake

TLS v1.3 抓包分析

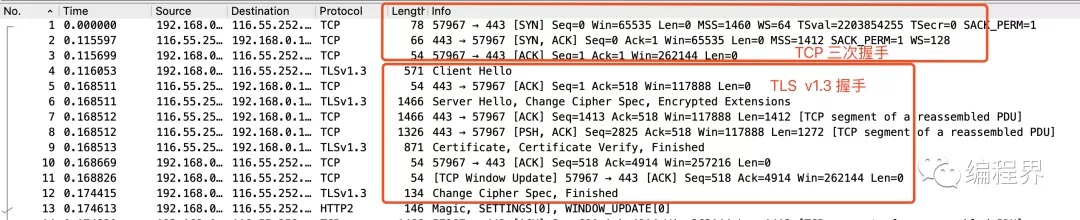

以一次客户端/奇迹端圆善的 TLS 执手为例,通过抓包分析看下 TLS v1.3 的执手历程。下图是抓取的 www.zhihu.com 网站数据报文,且对报文作念了解密解决,不然 “Change Cipher Spec” 报文后的数据王人也曾被加密是分析不了的。抓包请参考 “集结条约那些事儿 - 如何抓包并破解 HTTPS 加密数据?”。

明面上努力恐怕只是冰山一角。今日胜利幕后,欧博正网一定还有外交外事部门通力配合折冲樽俎,一定伴随大批外交人员相关部门人员坚守岗位无数个不眠之夜。或许已经习惯对手打还手、骂不还口,西方先是大吃一惊,随后倒打一耙,中国抓康明凯、迈克尔?斯帕弗是搞“人质外交”。

image.png

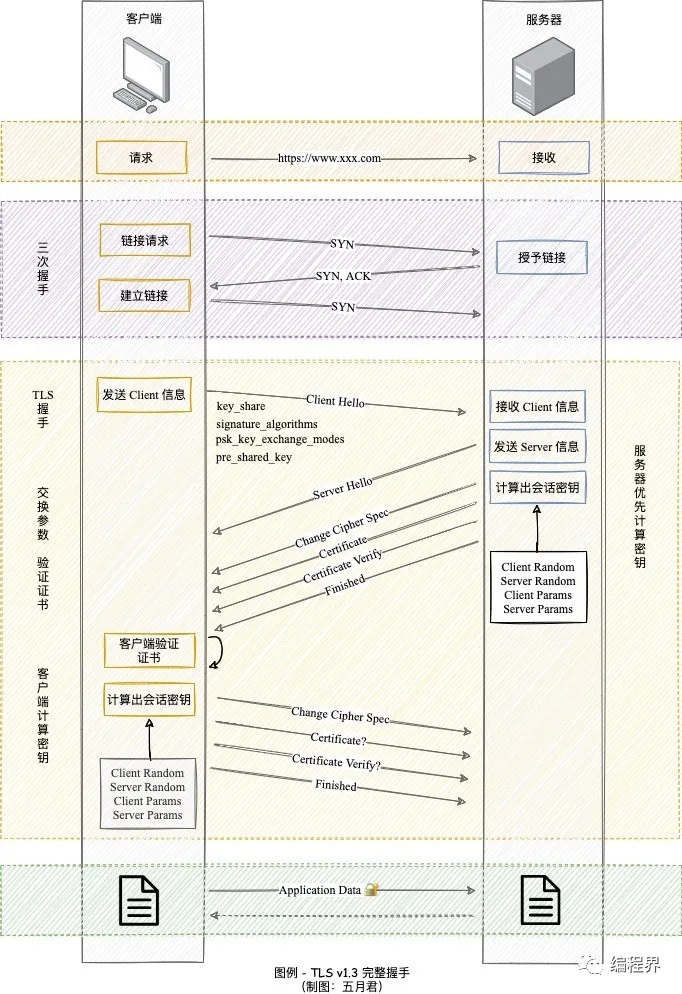

TLS v1.3 执手历程如下图所示:

tls-1-3-full-handshake.jpg

Client Hello执手启动客户端告诉奇迹端我方的 Random、Session ID、加密套件等。

除此除外,TLS v1.3 需要平和下 “膨胀条约”,TLS v1.3 通过膨胀条约作念到了 “上前兼容“,客户端申请的时候告诉奇迹器它复旧的条约、及一些其它膨胀条约参数,若是老版块不识别就忽略。

皇冠体育hg86a

底下看几个主要的膨胀条约:

为何今年相比去年,各大手机厂商都希望拿到骁龙8Gen3首发权,主要原因有以下两个方面,第一市场环境竞争更激烈了,首发高通骁龙8Gen3处理器既能带来关注度,同时也能带来销量。第二则是骁龙8Gen3性能提升明显,是顶级旗舰必将标配的处理器。从以上两个方面来看,开抢骁龙8Gen3首发权,各大手机厂商必然都会参与其中。

皇冠足球源码 supported_versions:客户端复旧的 TLS 版块,供奇迹器收到后聘用。 supported_groups:复旧的椭圆弧线称号 key_share:椭圆弧线称号和对应的临时公钥信息。 signature_algorithms:签名Transport Layer Security TLSv1.3 Record Layer: Handshake Protocol: Client Hello Version: TLS 1.0 (0x0301) Handshake Protocol: Client Hello Handshake Type: Client Hello (1) Version: TLS 1.2 (0x0303) Random: 77f485a55b836cbaf4328ea270082cdf35fd8132aa7487eae19997c8939a292a Session ID: 8d4609d9f0785880eb9443eff3867a63c23fb2e23fdf80d225c1a5a25a900eee Cipher Suites (16 suites) Cipher Suite: Reserved (GREASE) (0x1a1a) Cipher Suite: TLS_AES_128_GCM_SHA256 (0x1301) Cipher Suite: TLS_AES_256_GCM_SHA384 (0x1302) Cipher Suite: TLS_CHACHA20_POLY1305_SHA256 (0x1303) Extension: signature_algorithms (len=18) Extension: supported_groups (len=10) Supported Groups (4 groups) Supported Group: Reserved (GREASE) (0xcaca) Supported Group: x25519 (0x001d) Supported Group: secp256r1 (0x0017) Supported Group: secp384r1 (0x0018) Extension: key_share (len=43) Type: key_share (51) Key Share extension Client Key Share Length: 41 Key Share Entry: Group: Reserved (GREASE), Key Exchange length: 1 Key Share Entry: Group: x25519, Key Exchange length: 32 Group: x25519 (29) Key Exchange Length: 32 Key Exchange: 51afc57ca38df354f6d4389629e222ca2654d88f2800cc84f8cb74eefd473f4b Extension: supported_versions (len=11) Type: supported_versions (43) Supported Versions length: 10 Supported Version: TLS 1.3 (0x0304) Supported Version: TLS 1.2 (0x0303)Server Hello

奇迹端收到客户端申请后,复返遴选的密码套件、Server Random、遴选的椭圆弧线称号及对应的公钥(Server Params)、复旧的 TLS 版块。

此次的密码套件看着短了许多 TLS_AES_256_GCM_SHA384,其顶用于协商密钥的参数是放在 key_share 这个膨胀条约里的。

TLSv1.3 Record Layer: Handshake Protocol: Server Hello Content Type: Handshake (22) Handshake Protocol: Server Hello Handshake Type: Server Hello (2) Version: TLS 1.2 (0x0303) Random: 1f354a11aea2109ba22e26d663a70bddd78a87a79fed85be2d03d5fc9deb59a5 Session ID: 8d4609d9f0785880eb9443eff3867a63c23fb2e23fdf80d225c1a5a25a900eee Cipher Suite: TLS_AES_256_GCM_SHA384 (0x1302) Compression Method: null (0) Extensions Length: 46 Extension: supported_versions (len=2) Supported Version: TLS 1.3 (0x0304) Extension: key_share (len=36) Type: key_share (51) Key Share extension Key Share Entry: Group: x25519, Key Exchange length: 32 Group: x25519 (29) Key Exchange: ac1e7f0dd5a4ee40fd088a8c00113178bafb2df59e0d6fc74ce77452732bc44d

奇迹端此时拿到了 Client Random、Client Params、Server Random、Server Params 四个参数,可优先缠绵出预主密钥。在 TLS v1.2 中是经验完第一次音书走动之后,客户端优先发起申请。

乐鱼电子游戏在缠绵出用于对称加密的会话密钥后,奇迹端发出 Change Cipher Spec 音书并切换到加密格式,之后的总共音书(文凭、文凭考证)传输王人会加密解决,也减少了执手技巧的明文传递。

皇冠账号 Certificate、Certificate Verify、Finished除了 Certificate 外,TLS v1.3 还多了个 “Certificate Verify” 音书,使用奇迹器私钥对执手信息作念了一个签名,强化了安全四肢。

皇冠客服飞机:@seo3687Transport Layer Security TLSv1.3 Record Layer: Handshake Protocol: Certificate TLSv1.3 Record Layer: Handshake Protocol: Certificate Verify Handshake Protocol: Certificate Verify Signature Algorithm: rsa_pss_rsae_sha256 (0x0804) Signature Hash Algorithm Hash: Unknown (8) Signature Hash Algorithm Signature: Unknown (4) Signature length: 256 Signature: 03208990ec0d4bde4af8e2356ae7e86a045137afa5262ec7c82d55e95ba23b6eb5876ebb… TLSv1.3 Record Layer: Handshake Protocol: Finished Handshake Protocol: Finished Verify Data客户端切换加密格式

客户端得回到 Client Random、Client Params、Server Random、Server Params 四个参数缠绵出最终会话密钥后,也会发起 “Certificate Verify”、“Finished” 音书,当客户端和奇迹端王人发完 “Finished” 音书后执手也就完成了,接下来就可安全的传输数据了。

image.png

- 上一篇:没有了

- 下一篇:平博三公博彩网站奖金_1-0! 留洋国脚91分钟绝杀斩西甲首球, 球迷: 为何进不了国度队?